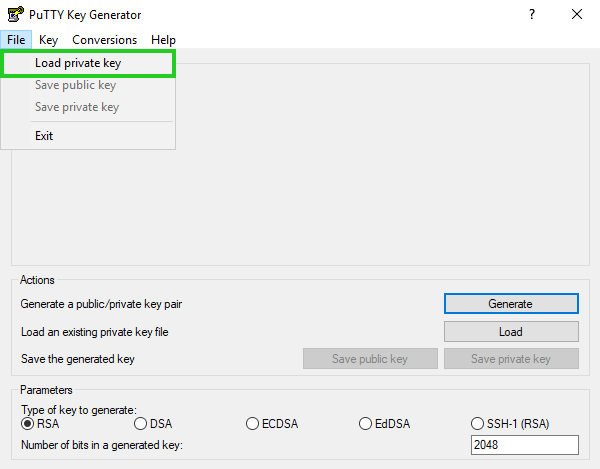

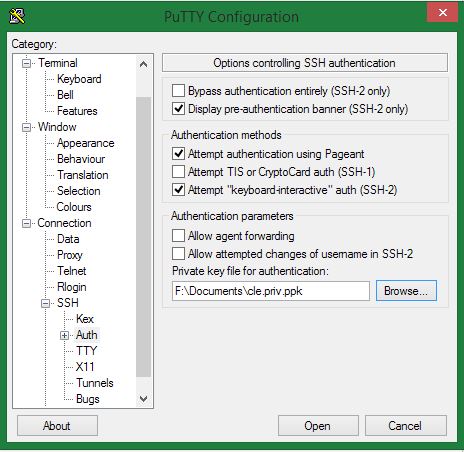

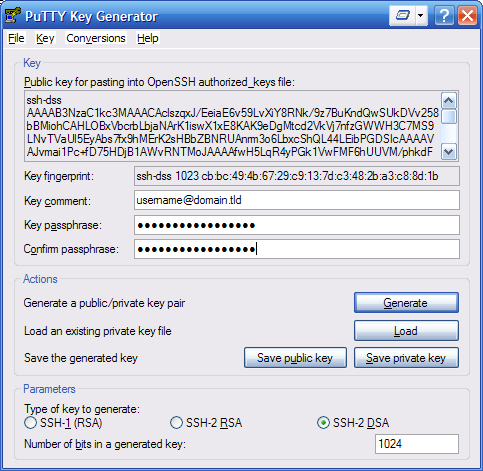

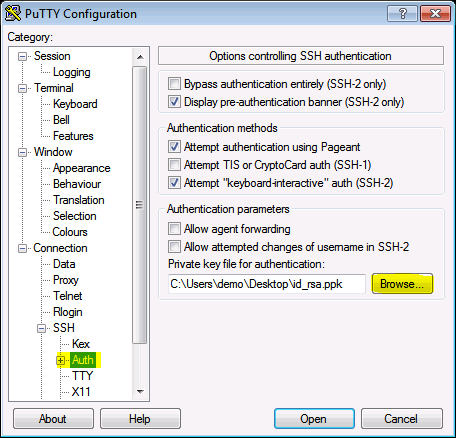

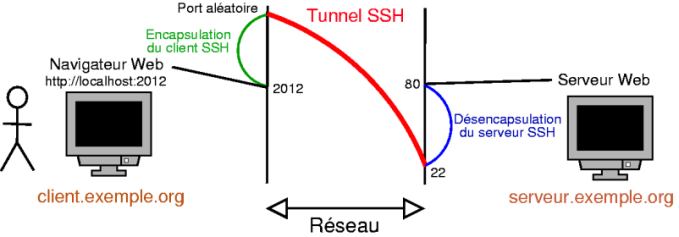

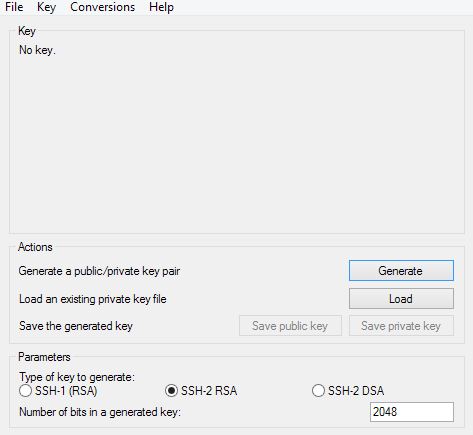

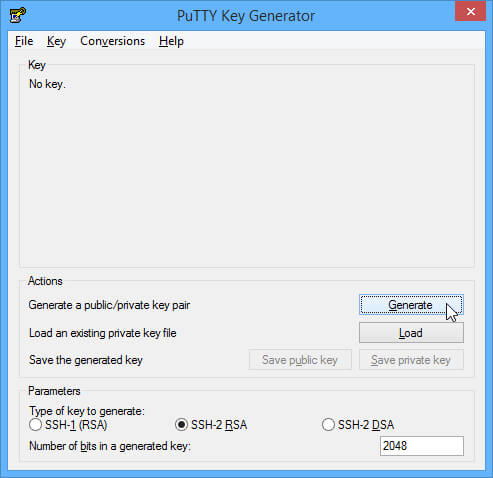

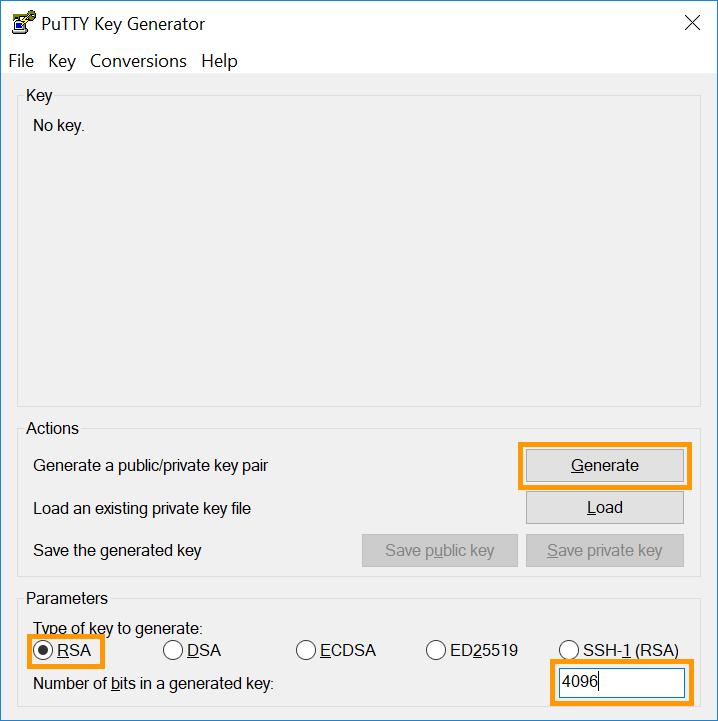

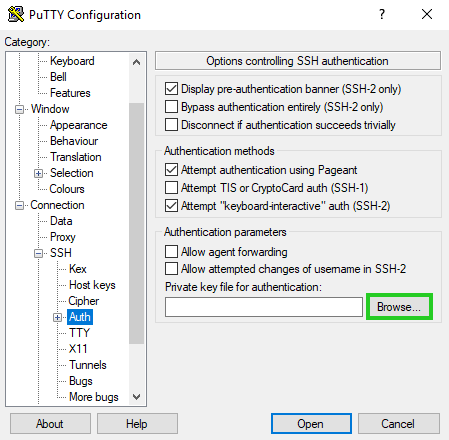

Utiliser l'authentification par clé publique pour établir une connexion SSH avec PuTTy - IONOS Assistance

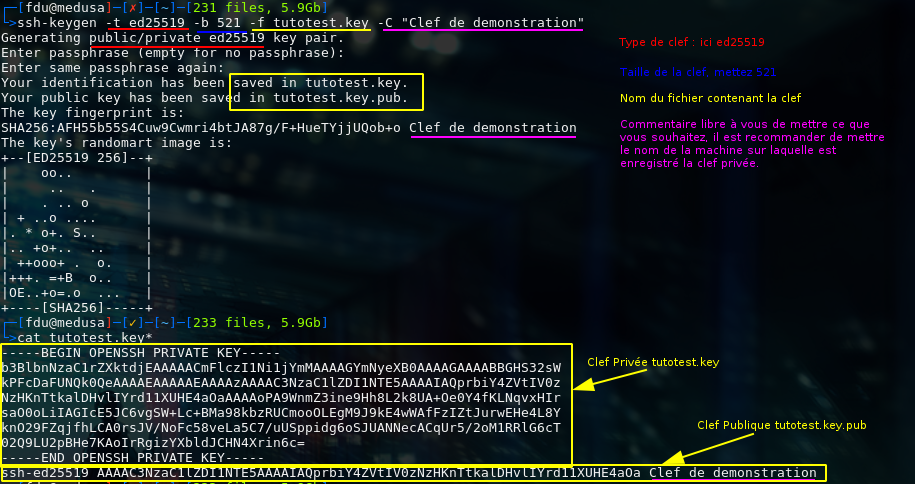

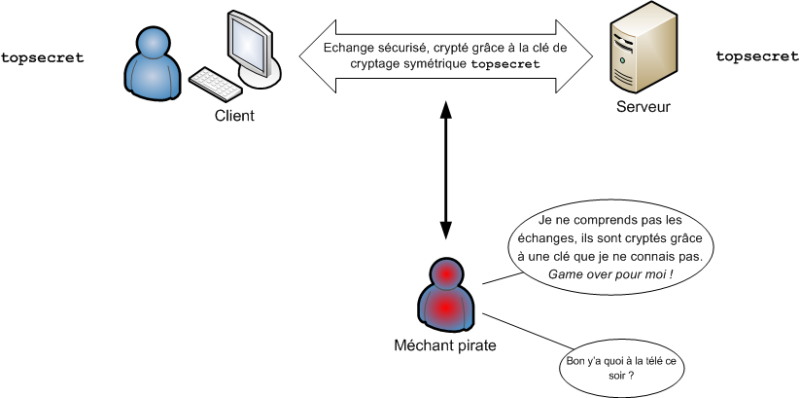

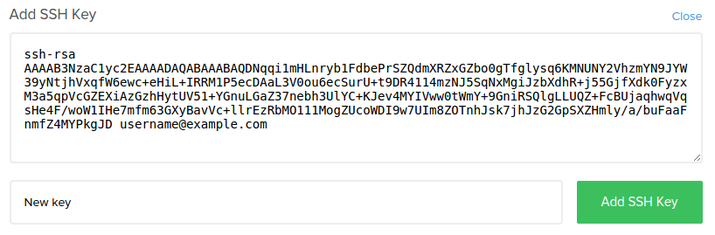

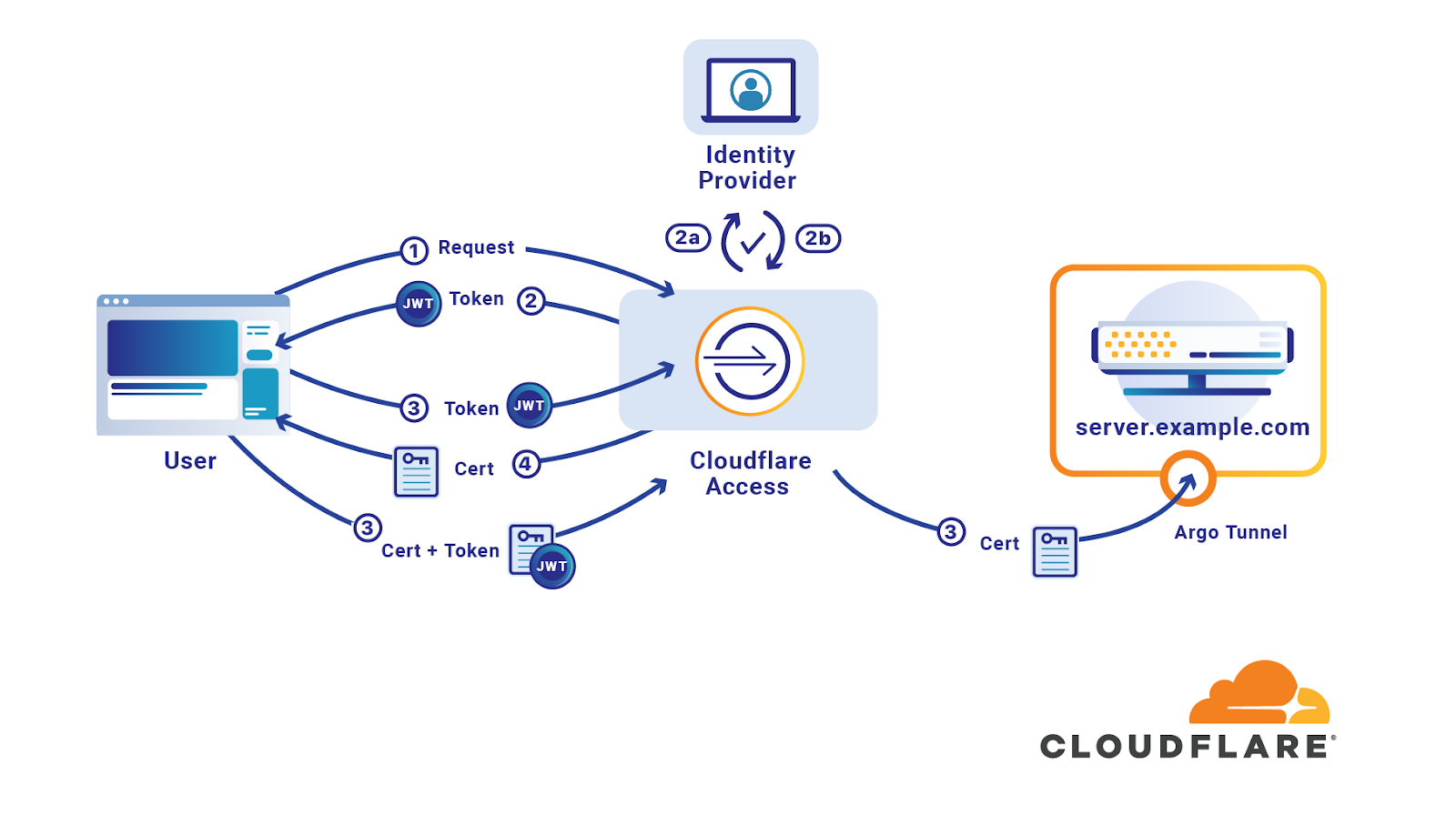

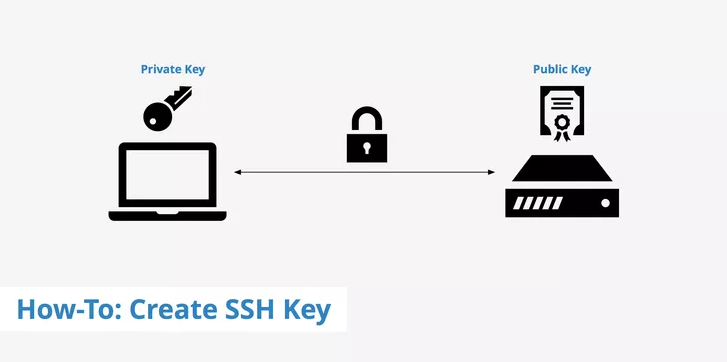

L'importance d'utiliser des clés SSH pour sécuriser votre serveur VPS hébergé chez Hostarts - Hostarts Blog

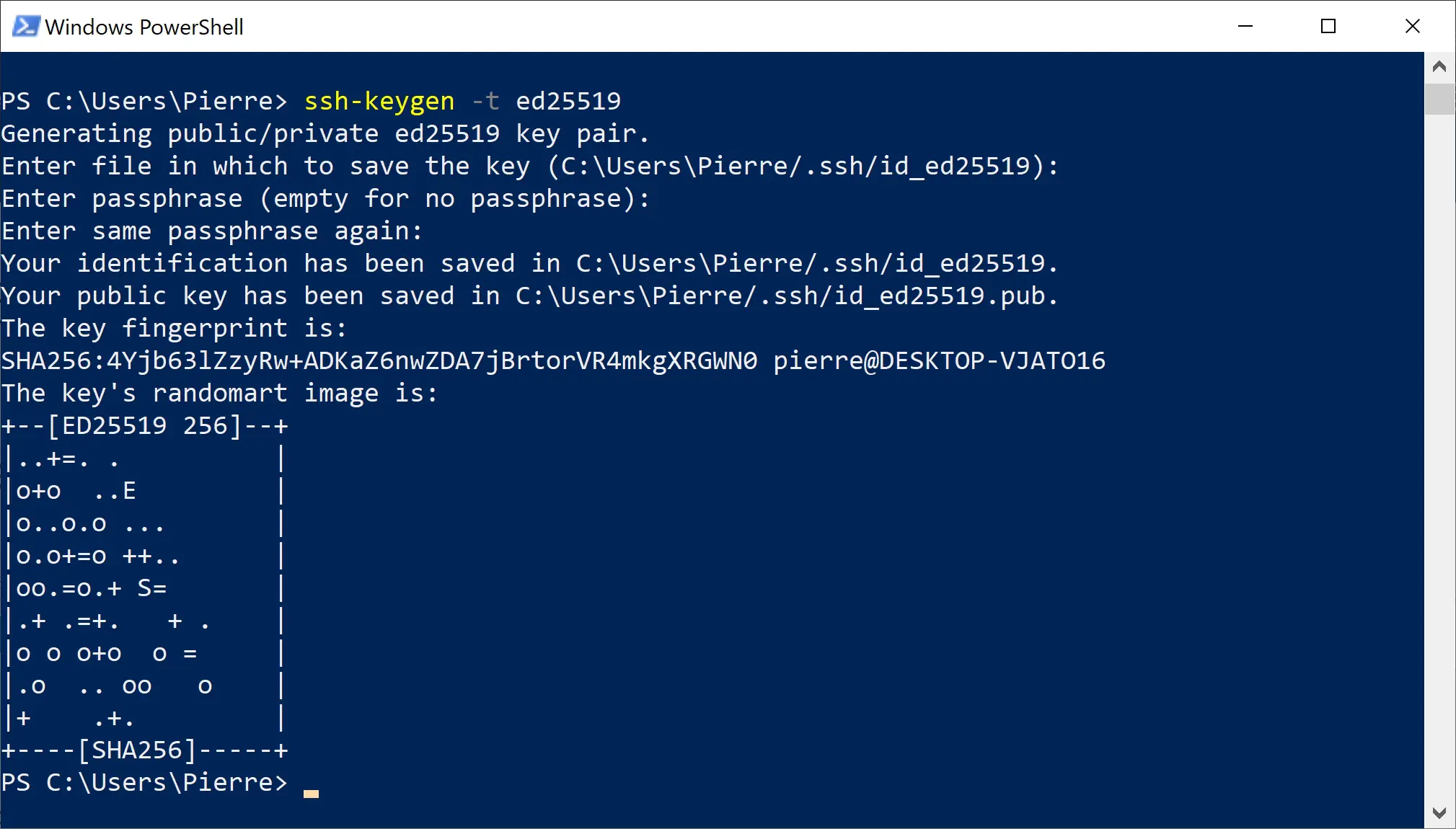

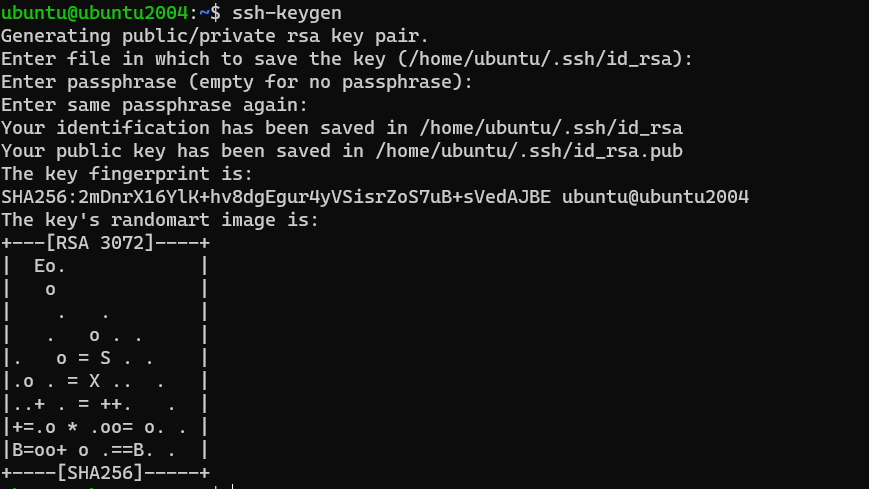

créer une paire de clés SSH pour une authentification sécurisée - Base de connaissances - Offshore Cloud